Femtech y Privacidad: ¿Es segura tu App de Salud Reproductiva?

Las aplicaciones de salud reproductiva dentro del sector Femtech1, se han convertido en herramientas valiosas para llevar un control de los ciclos menstruales, análisis de fertilidad, y monitorear el bienestar en general, abarcando diversos aspectos de la salud reproductiva. Esto resulta particularmente valioso para las personas menstruantes que las integran en su vida diaria. Sin embargo, surge la pregunta: ¿son realmente seguras cuando se trata de proteger los datos personales y la privacidad? En el Mes Internacional de la Mujer, desde la Escuela de Seguridad Digital de Colnodo, decidimos abordar este tema crucial sobre la seguridad y el control de la información personal.

¿Para qué sirven estas apps?

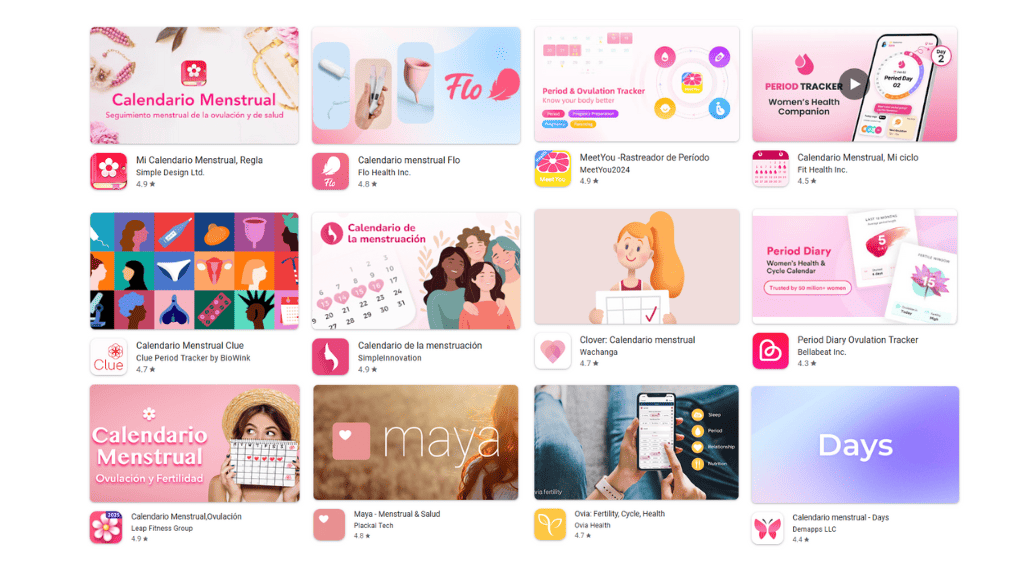

Actualmente, existe una amplia variedad de aplicaciones disponibles para este registro, y aunque inicialmente funcionaban como calendarios básicos para hacer un seguimiento de los ciclos menstruales, hoy en día ofrecen una amplia gama de funcionalidades. Pueden ayudar a planificar o evitar embarazos mediante la predicción de los días de ovulación y fertilidad. También permiten alertar sobre los días de menstruación, la llegada de la menopausia o plenipausia, e incluso para registrar el uso de anticonceptivos. Algunas permiten monitorear el bienestar emocional y físico, registrando estados de ánimo, hábitos de consumo de alcohol, frecuencia de actividad sexual, presencia de enfermedades o malestares, entre otros. Hasta el momento, estos beneficios parecen ser bastante útiles. ¿Verdad?

Captura tomada de Google Play Store al realizar búsqueda “Period tracker app”

Entonces, ¿cuál es el riesgo?

En el 2019, la ONG Privacy International publicó un estudio que revelaba que dos aplicaciones, llamadas “Mia” y “Maya”, compartían la información personal y sensible de las personas usuarias con terceros, incluyendo a Facebook. Tras este hallazgo, se descubrió que muchas otras apps seguían la misma práctica, y en algunos casos, incluso sin autorización previa. Actualmente, algunas han implementado nuevas políticas, pero no el 100% de las aplicaciones activas lo han hecho.

Debido a la naturaleza íntima y personal de la información que manejan estas apps, es muy probable que las mujeres no deseen que sus datos sean vendidos o divulgados, y aunque el propósito principal de estas filtraciones suele ser la venta de productos publicitarios relacionados con la maternidad y la salud reproductiva (uno de los mercados digitales más lucrativos), las repercusiones pueden ser mucho más graves.

La difusión no autorizada de estos datos puede generar riesgos significativos, como la difamación, discriminación, estigmatización o incluso persecución, especialmente en casos como el embarazo, sobre todo en países donde el aborto es ilegal. Además, esta información puede ser utilizada para explotación comercial, ciberataques dirigidos, acoso digital o seguimiento no deseado. Es fundamental tener en cuenta que los algoritmos que procesan estos datos pueden estar sesgados, lo que podría amplificar la discriminación o crear perfiles erróneos de las personas.

¿Qué hacer al respecto?

Desde la ESD entendemos que en muchos casos el uso de estas aplicaciones puede ser útil, sin embargo, es fundamental tomar medidas para protegerse. Aquí te dejamos algunos consejos si decides seguir utilizándolas:

- Descarga las apps desde tiendas oficiales: Asegúrate de obtener las aplicaciones desde fuentes confiables, como App Store y Google Play Store. Aunque esto no garantiza una seguridad total, sí actúa como un primer filtro para evitar algunas aplicaciones maliciosas.

- Revisa reseñas, puntuaciones y reputación: Presta especial atención a los comentarios negativos y verifica si la app ha tenido problemas de brechas de seguridad o pérdidas de datos en el pasado, y cómo respondieron ante estos incidentes.

- Evita compartir información innecesaria: Hazte la pregunta: ¿realmente necesitas compartir información tan detallada para seguir tu ciclo menstrual? Desconfía de las apps que te piden datos personales de manera obligatoria y sólo comparte lo necesario.

- Lee las políticas de privacidad y los términos y condiciones: Allí encontrarás detalles sobre cómo se almacenan y cifran tus datos, si se vincula con otras aplicaciones, cómo se maneja tu información personal, etc.

- Analiza los permisos solicitados: Asegúrate de que la app solo solicite permisos necesarios para su funcionamiento. Si una aplicación te pide acceso a contactos, micrófono o cámara, cuestiona si realmente lo necesita para ofrecer sus servicios. Si no es esencial, evita otorgar esos permisos o usar la app.

- Deja el diagnóstico a médicos profesionales: Aunque las predicciones de salud pueden ser útiles, cada cuerpo y situación es única. Nunca reemplaces una consulta médica con información obtenida a través de estas aplicaciones.

Las aplicaciones maliciosas o aquellas que no garantizan la privacidad de las mujeres se lanzan al mercado con frecuencia. Si deseas obtener más información sobre cómo protegerte de estas apps, te invitamos a consultar el siguiente artículo de la ESD: Consejos para evitar aplicaciones maliciosas en tu dispositivo móvil.

- Categoría tecnológica enfocada en el bienestar y la salud de las mujeres, que abarca el desarrollo de aplicaciones, servicios, productos, herramientas y otras soluciones. ↩︎

Fuentes:

La eliminación de “la censura” en Meta

Este año, Meta, la empresa matriz de Facebook, Instagram y WhatsApp, busca implementar cambios significativos en sus políticas de gestión de contenido, incluyendo la eliminación de algunas restricciones en temas como la inmigración, la identidad de género y otros aspectos relacionados.

Mark Zuckerberg, director ejecutivo de Meta, afirmó “Es hora de volver a nuestras raíces alrededor de la libre expresión. Estamos reemplazando los verificadores de hechos con notas comunitarias, simplificando nuestras políticas y centrándonos en reducir los errores.”. Estos cambios proponen un modelo donde la verificación de contenidos en Facebook e Instagram recae en la comunidad de usuarios, en lugar de expertos verificadores.

Por otra parte, estos anuncios de nuevas políticas generaron diversas críticas y preocupaciones entre las personas usuarias, expertas y organizaciones. Algunos argumentan que las políticas son demasiado generales y carecen de definiciones claras, lo que dificulta su comprensión y aplicación.

Esto puede generar confusión y dar lugar a interpretaciones subjetivas en la moderación de contenido. Se puede suponer que estas políticas poseen cierta apertura a conductas de odio que afectarán a todas las personas usuarias a nivel global, y harán que los discursos homófobos, tránsfobos, misóginos y racistas puedan estar permitidos en estas redes sociales.

Según Meta, la lucha contra la desinformación y el contenido dañino sigue siendo una prioridad para su empresa. La plataforma planea fortalecer sus políticas y tecnologías para detectar y eliminar contenido falso o engañoso, así como publicaciones que promuevan la violencia o el odio.

Es importante tener en cuenta que las críticas son diversas y reflejan diferentes perspectivas sobre la política actual y el papel de Meta en la sociedad. Si bien las nuevas políticas pueden influir en la difusión de información y desinformación, esto podría poner en mayor riesgo a poblaciones ya vulnerables en internet. Ante esto, es fundamental que Meta continúe abordando las preocupaciones de sus usuarios y siga mejorando sus políticas para garantizar un entorno en línea más seguro, transparente y respetuoso para todos.

Desde la Escuela de Seguridad Digital de Colnodo nos unimos al llamado del Foro Global de Justicia Digital, comunicado por la Asociación para el Progreso de las Comunicaciones (APC), y rechazamos el creciente dominio del autoritarismo político y corporativo en internet. Defendemos un futuro digital justo, democrático y centrado en las personas.

Por ello, creemos en un futuro digital que pertenezca a todas las personas, en el que las infraestructuras digitales no sean mercancías, sino bienes comunes que las personas y comunidades cultiven para determinar sus propios destinos tecnológicos.

Sí deseas conocer más sobre el Foro Global de Justicia Digital, ingresa al siguiente enlace: https://www.apc.org/es/pubs/foro-global-de-justicia-digital-comunicado-de-johannesburgo-es-el-momento-de-actuar-por-la

Conoce los riesgos al escanear un código QR desconocido

Los códigos QR se han vuelto cada vez más comunes en nuestra vida diaria, convirtiéndose en la evolución digital de los códigos de barras. Su popularidad, especialmente a partir de la pandemia, ha facilitado el acceso instantáneo a una gran cantidad de información, desde menús digitales hasta experiencias inmersivas.

El código QR, o código de respuesta rápida, es una etiqueta digital que contiene información que podrá ser leída por medio de un dispositivo o aplicación de manera sencilla. En esta imagen podremos enlazar una simple URL hasta datos más complejos. Al escanear un código QR con tu smartphone, puedes acceder rápidamente a una página web, descargar una aplicación, conectarte a una red Wi-Fi o incluso realizar pagos.

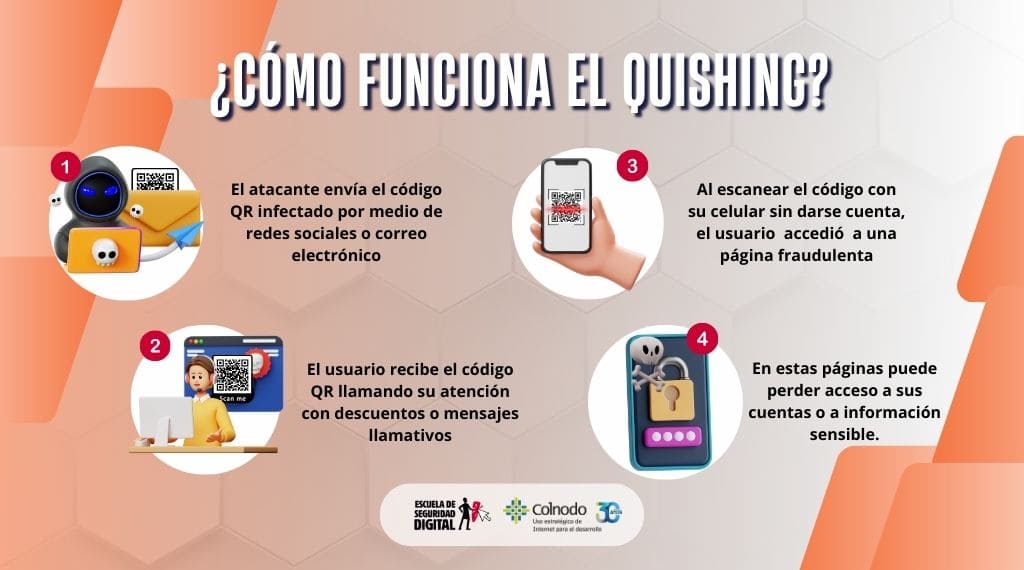

Asimismo, ante el creciente uso de los códigos QR, los ciberdelincuentes han aprovechado esta tecnología para robar datos. Utilizan estos códigos para redirigir a los usuarios a sitios web fraudulentos y así robar su información personal. En la Escuela de Seguridad Digital te explicaremos en detalle esta modalidad, conocida como Quishing.

El Quishing funciona de manera similar al phishing tradicional, pero en lugar de utilizar un enlace, los ciberdelincuentes emplean una imagen de un código QR. Al escanear este código, el usuario es redirigido a un sitio web fraudulento diseñado para robar información personal, acceder a cuentas o incluso infectar dispositivos con malware. Estos códigos QR maliciosos pueden encontrarse en diferentes medios, tanto físicos (carteles, folletos) como digitales (redes sociales, correos electrónicos).

El uso de los códigos QR hacen que esta modalidad sea más difícil de detectar y bloquear. A continuación, te compartimos algunos consejos para que puedas detectar un Quishing:

- Evita escanear códigos QR que se encuentren en lugares públicos o mensajes de destinatarios desconocidos.

- Realiza comprobaciones de los enlaces que estén dentro de los códigos QR, sí decides escanearlo, no lo abras sin antes analizar la dirección URL en una herramienta de detección de malware o Phishing como Virustotal.com

- Los mensajes llamativos, promocionales o de llamados de riesgo suelen ser los utilizados por los ciberdelincuentes para captar la atención de sus víctimas.

- Instala un antivirus.

- Utiliza aplicaciones que te muestre la URL al momento de escanear el código QR.

- Consulta páginas oficiales para verificar que la información que se encuentra adicional al código QR sea verdadera.

En conclusión, los ciberdelincuentes buscan nuevas formas de engañar a los usuarios de internet. La mejor defensa contra el quishing es la precaución: desconfía de códigos QR no solicitados, verifica la fuente de los mensajes y utiliza herramientas de seguridad en línea para analizar enlaces sospechosos.

Sí deseas conocer más sobre riesgos digitales, consulta en nuestra sección de novedades en nuestro sitio web https://escueladeseguridaddigital.co

Global Gathering: La construcción colaborativa e intercambio de conocimientos para la defensa de los derechos digitales.

La Escuela de Seguridad Digital participó el pasado 27, 28 y 29 de septiembre en el encuentro Global Gathering que se realizó en Estoril, Portugal. Allí nos reunimos varias organizaciones de derechos digitales de todo el mundo para compartir diferentes temas claves en cuanto a seguridad digital, los desafíos de las tecnologías emergentes y los nuevos retos que tenemos en los contextos que nos encontramos día a día.

Este lugar se convirtió en el mejor sitio para la defensa de los derechos digitales y en donde esto era un punto de convergencia, pero antes del encuentro, la atmósfera era electrizante al ver cientos de activistas y defensores. Todos estábamos a la espera de conocer los alcances, experiencias y la presentación de nuevas herramientas que este espacio nos compartiría.

La diversidad tanto cultural como de perspectiva de género comenzó a enriquecer desde el primer segundo cada conversación y de cómo la defensa de los derechos digitales era una sola misión en este gran encuentro. Podemos decir que fue la antesala perfecta a una de las más grandes experiencias que nos ha ayudado en defensa de los derechos digitales.

Tanto en el primer día del evento y el último, siempre hubo un tema recurrente dentro de los diferentes círculos de socialización y fue la importancia de garantizar el acceso a internet para todas las personas, especialmente en regiones rurales o con difícil accesibilidad. La participación desde Latinoamérica destacó la necesidad de reducir esta brecha digital y promover la inclusión digital en estos espacios.

Sin embargo, al escuchar las opiniones de otras organizaciones que se encontraban en contextos diferentes de Latinoamérica, se logró evidenciar que estas brechas trascendieron las fronteras, pues la falta de recursos para capacitaciones virtuales, la dificultad de aplicar la teoría a la práctica y no se trata de barreras que afecten exclusivamente a la región latinoamericana.

Las organizaciones de la sociedad civil en Latinoamérica, a pesar de los limitados recursos, desempeñamos un papel fundamental en promover los derechos digitales. Entendamos que nuestros contextos son parcialmente diferentes, la desigualdad, la falta de financiamiento y la poca garantía de brindar capacitaciones en entornos que lo necesitan, generan una brecha entre las comunidades y las organizaciones locales, y aún más en contextos que presentan espacios de alta vulnerabilidad.

No obstante a estos desafíos, el encuentro fue una fuente de inspiración, dónde se encontraron ideas innovadoras que muestran el uso pertinente de nuevas tecnologías y recursos que están diseñados en contextos dónde la brecha digital es una constante.. Resaltamos una y otra vez la conciencia colaborativa entre organizaciones, donde se crean dinámicas para encontrar soluciones innovadoras.

Cómo conclusión podemos indicar que la tecnología, lejos de ser una amenaza, se presenta como una gran aliada para superar las barreras y ampliar el alcance de las nuevas iniciativas. Global Gathering 2024 es una muestra de los verdaderos alcances que tenemos las organizaciones de sociedad civil y esto se demuestra en la constante lucha por proteger los derechos digitales.

Esta misión debe ser un esfuerzo global que requiere de la colaboración de todas las organizaciones, territorios y comunidades. Como la Escuela de Seguridad Digital de Colnodo estamos en el constante compromiso de seguir trabajando para reducir la brecha digital desde el conocimiento y el uso de nuevas herramientas, generando espacios con la idea de concientizar que Internet es de todas las personas.

Inicia el proyecto “Defensores Digitales”

La Escuela de Seguridad Digital de Colnodo, en el marco del proyecto “Defensores Digitales” y con el apoyo del programa InspiraPaz de USAID, inició su ciclo formativo presencial de ciberseguridad. Durante los días 5, 6, 12 y 13 de septiembre, se reunieron diferentes personas Defensoras de Derechos Humanos que provenían de Florencia, San Vicente del Caguán, Cartagena del Chaira y Caucasia.

Estos talleres buscan brindar la oportunidad de fortalecer las capacidades y herramientas en seguridad digital, conocer los actuales contextos en los que se encuentran las comunidades y aún más cuando la seguridad digital se ha convertido en una prioridad crucial, especialmente para aquellos que protegen y defienden los derechos humanos.

En este taller se abordaron una variedad de temas relacionados con la gestión y seguridad de la información. Se exploró desde los fundamentos de la gestión de datos hasta aspectos más específicos como la protección de contraseñas, la realización de copias de seguridad, la navegación segura en internet y la gestión de la información en entornos digitales como redes sociales y dispositivos móviles.

Estos acompañamientos, también se llevarán a cabo en diversas regiones de Colombia, incluyendo Florencia, Caucasia, Tumaco, Buenaventura, Cali y Cúcuta. El principal objetivo de esta iniciativa es brindarles a las personas Defensoras de Derechos Humanos los diferentes conocimientos en seguridad digital y así poder asegurar la continuidad de su labor transformadora en sus territorios.

Desde 2017, la Escuela de Seguridad Digital de Colnodo ha acompañado a diversas organizaciones de la sociedad civil, ayudándoles a través de capacitaciones y acompañamiento personalizado, a fortalecer sus prácticas de seguridad digital, optimizando la protección de datos sensibles y reduciendo la vulnerabilidad ante posibles ataques digitales.

Es fundamental considerar la importancia de la Seguridad Digital para las personas defensoras de derechos humanos, debido al manejo de información sensible en los territorios y los datos personales de personas en riesgo. Estos talleres brindan herramientas para proteger su identidad en línea y les enseñan a cifrar sus comunicaciones, contribuyendo a su seguridad y la de quienes apoyan.

Si deseas conocer más sobre la Escuela de Seguridad Digital, te invitamos que conozcas más de nosotros en nuestro sitio web https://escueladeseguridaddigital.co

La ESD se unió al conversatorio “Seguridad digital: retos desde la escuela“

En el marco del primer encuentro de directivos docentes 2024, la Escuela de Seguridad Digital de Colnodo el pasado 25 de abril, lideró la charla “Seguridad Digital: retos desde la Escuela”. Este evento organizado por el Centro de Ciencia y Tecnología de Antioquia (CTA) con sus programas Alianza y AlfaTIC, buscaba abordar uno de los temas más relevantes en la educación actual como lo es la seguridad digital de niños, niñas y adolescentes.

La ESD ofreció este taller como parte de la alianza con CTA en el marco del rol de Colnodo como patrocinador fiscal del proyecto “Fomentar la alfabetización digital en la comunidad educativa rural en los municipios de Antioquia de Granada, San Carlos, El Carmen de Viboral, San Luis y San Vicente / Reduce the digital literacy in rural educative community in Antioquia” financiado por la Fundación Internet Society (ISOC).

Este evento, que reunió a varios rectores y docentes de Antioquia, sirvió como vínculo para discutir los desafíos y oportunidades que plantea el uso de la tecnología en las escuelas. La ESD de Colnodo, presentó una serie de herramientas y estrategias para mitigar los riesgos digitales, la utilización de la Inteligencia Artificial en entornos escolares y la presencia de riesgos que acechan a las y los estudiantes en su día a día escolar.

En esta charla se enfatizó la importancia de educar a los niños, niñas y adolescentes sobre estos riesgos y brindarles las herramientas necesarias para protegerse. Entre estos riesgos podemos encontrar el ciberacoso, la exposición a contenidos inapropiados, la suplantación de identidad y el acceso no autorizado a datos personales.

En conclusión, este encuentro de rectores y docentes, enmarcó la importancia de abordar la seguridad digital como una prioridad para salvaguardar la integridad emocional, social y digital de los niños, niñas y jóvenes en las escuelas.

La Escuela de Seguridad Digital, durante el desarrollo del panel, reconoció la destacada participación y labor de Robert Colorado, docente de Samaná, obsequiándole un kit de seguridad digital individual que contiene herramientas diseñadas para proteger la información en el mundo digital.

En este kit se encuentran las siguientes herramientas:

- Cubre cámara.

- Protector USB.

- Memoria USB con programas de seguridad digital.

- Par de dados.

- Bloqueador de audio.

- Protector RFID.

- Tarjetas con recomendaciones de seguridad digital.

- Cartilla con la descripción de la funcionalidad de cada uno de sus elementos.

La Escuela de Seguridad Digital ofrece amplios recursos y servicios para apoyar a las organizaciones de sociedad civil en la implementación de estrategias de seguridad digital. Desde capacitaciones, talleres, hasta la creación de políticas de uso responsable de las tecnologías, la ESD se posiciona como un aliado estratégico para garantizar un entorno de aprendizaje seguro. Puedes encontrar contenidos y recursos en www.escueladeseguridaddigital.co

La actualización que colapsó un sistema operativo entero

En el mes de julio, varios usuarios y empresas alrededor del mundo fueron afectados por una actualización de la plataforma de ciberseguridad CrowdStrike que expuso una vulnerabilidad crítica en millones de dispositivos, afectando a aproximadamente 8,5 millones de personas usuarias de Microsoft Azure y Microsoft 360. Desde la Escuela de Seguridad Digital te explicamos qué sucedió y las implicaciones que tuvo esta afectación.

El error provocó que los sistemas afectados se bloquearan y mostraran la temida pantalla azul, lo que interrumpió las operaciones de numerosas organizaciones en todo el mundo, incluyendo empresas privadas como servicios públicos, aeropuertos, incluso en gigantes tecnológicos como Microsoft.

Esta importante empresa de tecnología indicó que los problemas empezaron a afectar a las personas usuarias de Azure que es la plataforma de computación en la nube que permite construir, probar y administrar aplicaciones, y que controla el software de ciberseguridad CrowdStrike Falcon.

La raíz del problema se encontró en una actualización de la lógica de detección del servicio de Memory Scanning de Falcon. Esta actualización, en lugar de mejorar la seguridad, desencadenó un uso excesivo de la CPU en los sistemas Windows, lo que finalmente condujo a los bloqueos.

CrowdStrike identificó rápidamente el error y lanzó una actualización para revertir los cambios que habían causado el problema. Sin embargo, los sistemas afectados requirieron un reinicio para aplicar la corrección y restaurar la funcionalidad normal.

Recomendaciones sí se presenta algún tipo de problema o vulneración con alguna actualización:

- Actualizar: Aplicar las actualizaciones de seguridad proporcionadas por Microsoft para corregir la vulnerabilidad.

- Fortalecer la seguridad: Implementar medidas adicionales de seguridad, como instalación y actualización de antivirus.

- Infórmate: Es de suma importancia que acudas y busques información en fuentes confiables y oficiales.

- Realizar backups: Procura realizar copia de seguridad de la información que tienes en tu computador o dispositivo.

Esta vulnerabilidad evidencia la necesidad de una respuesta rápida y coordinada ante amenazas y nuevos ataques por parte de las empresas desarrolladoras de los programas y de cómo nuestros datos pueden correr riesgo en cualquier error que se cometa.

Sí deseas conocer más sobre las últimas tendencias de seguridad digital, consulta https://escueladeseguridaddigital.co para más información.

Fuente:

https://www.crowdstrike.com/falcon-content-update-remediation-and-guidance-hub

https://cnnespanol.cnn.com/2024/07/19/que-paso-caida-mundial-microsoft-crowdstrike-trax

https://blogs.microsoft.com/blog/2024/07/20/helping-our-customers-through-the-crowdstrike-outage

REMCOS: Un ataque a las organizaciones de sociedad civil

En los últimos meses, en Colombia se ha registrado un aumento significativo en los ataques cibernéticos utilizando el malware Remcos RAT. Este troyano, que ha tenido reportes desde el 2023, actualmente se considera el virus más prolífico que se propaga a través de correos electrónicos falsos que suplantan entidades conocidas, como bancos, empresas financieras, servicios de mensajería y organismos públicos.

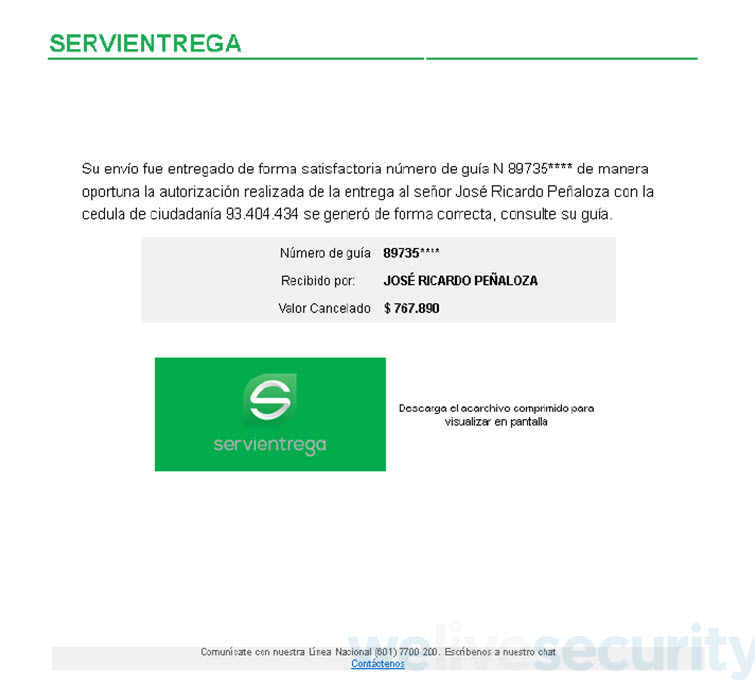

Este malware tuvo una alta detección en el mes de marzo en Colombia y según la empresa de ciberseguridad ESET, parece ser una campaña de ataques dirigidos a empresas y organizaciones. Al parecer esta campaña consiste en la modalidad Spear Phishing “Pesca con lanza”, que consiste en ciberataques muy personalizados y dirigidos a personas o empresas específicas. En el siguiente ejemplo, mostramos un intento de suplantación dirigido a la empresa de mensajería Servientrega:

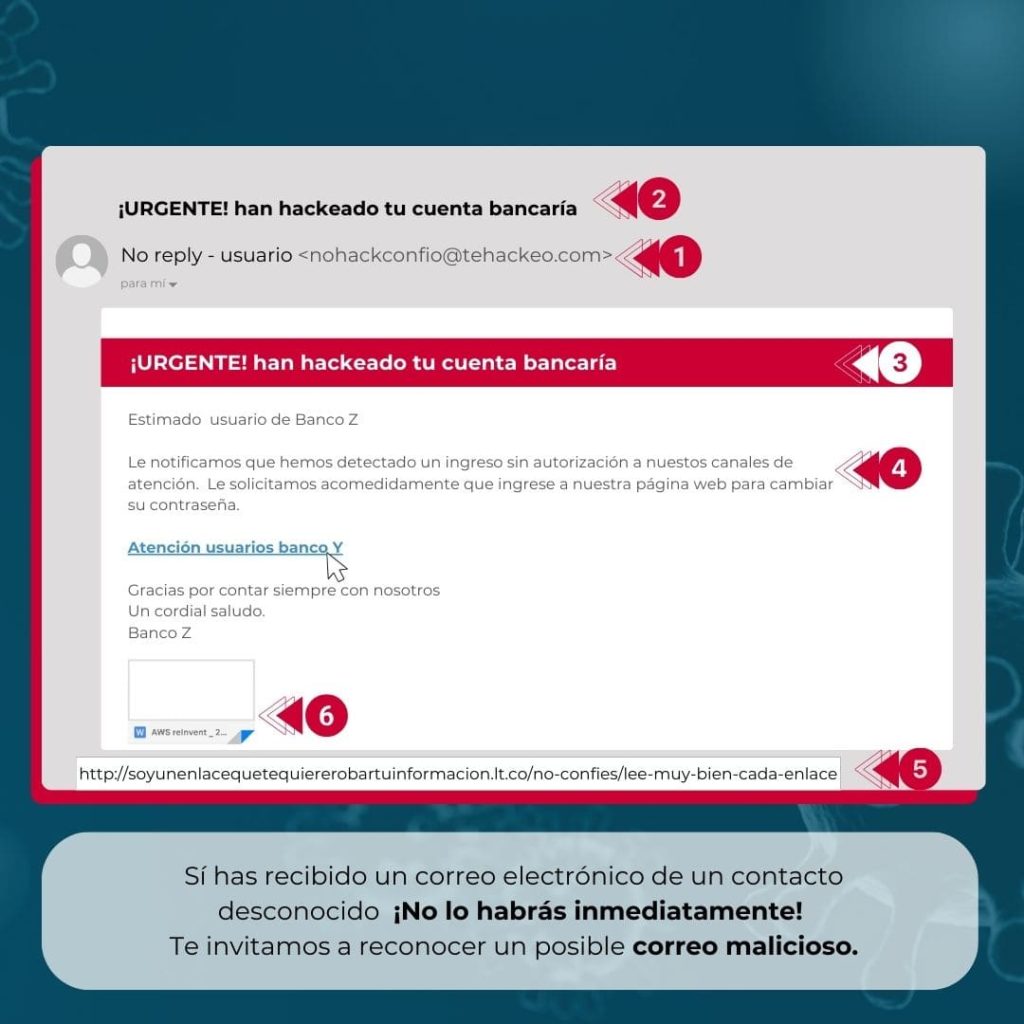

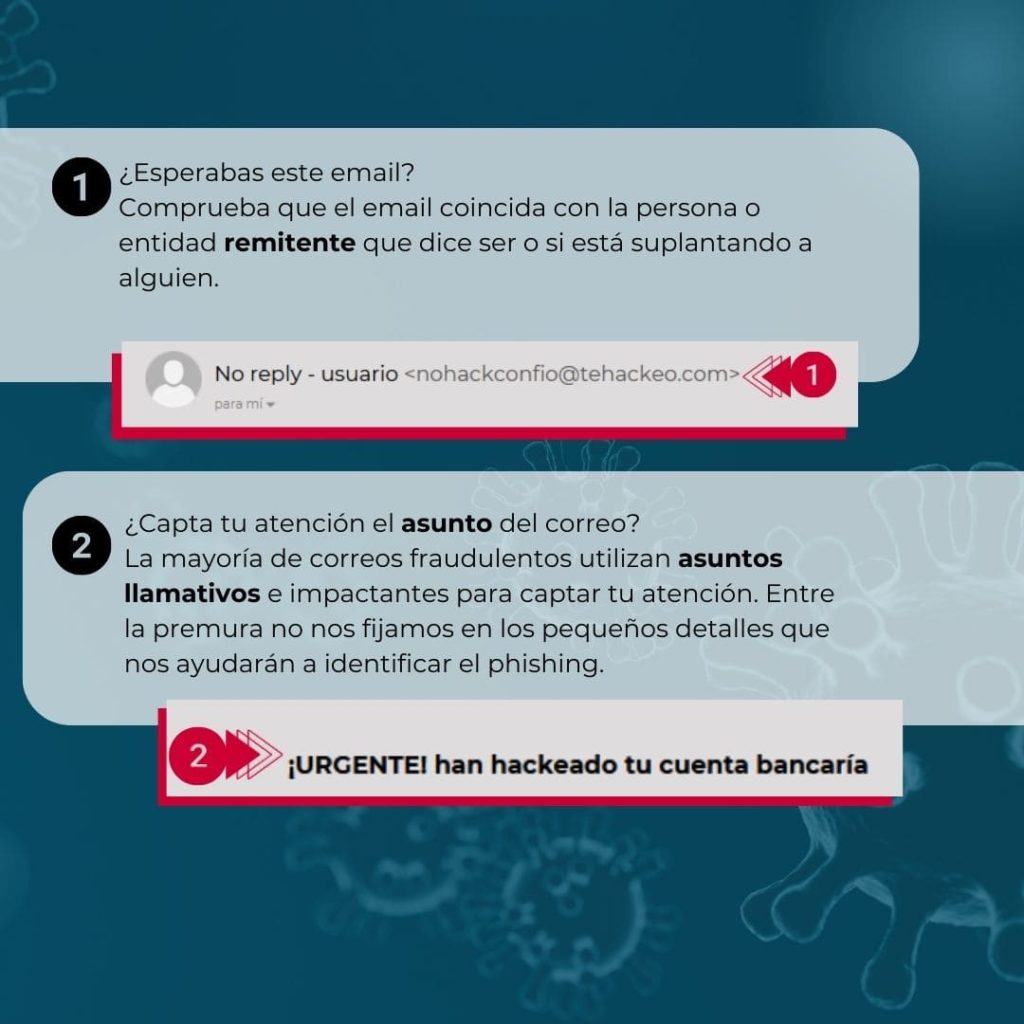

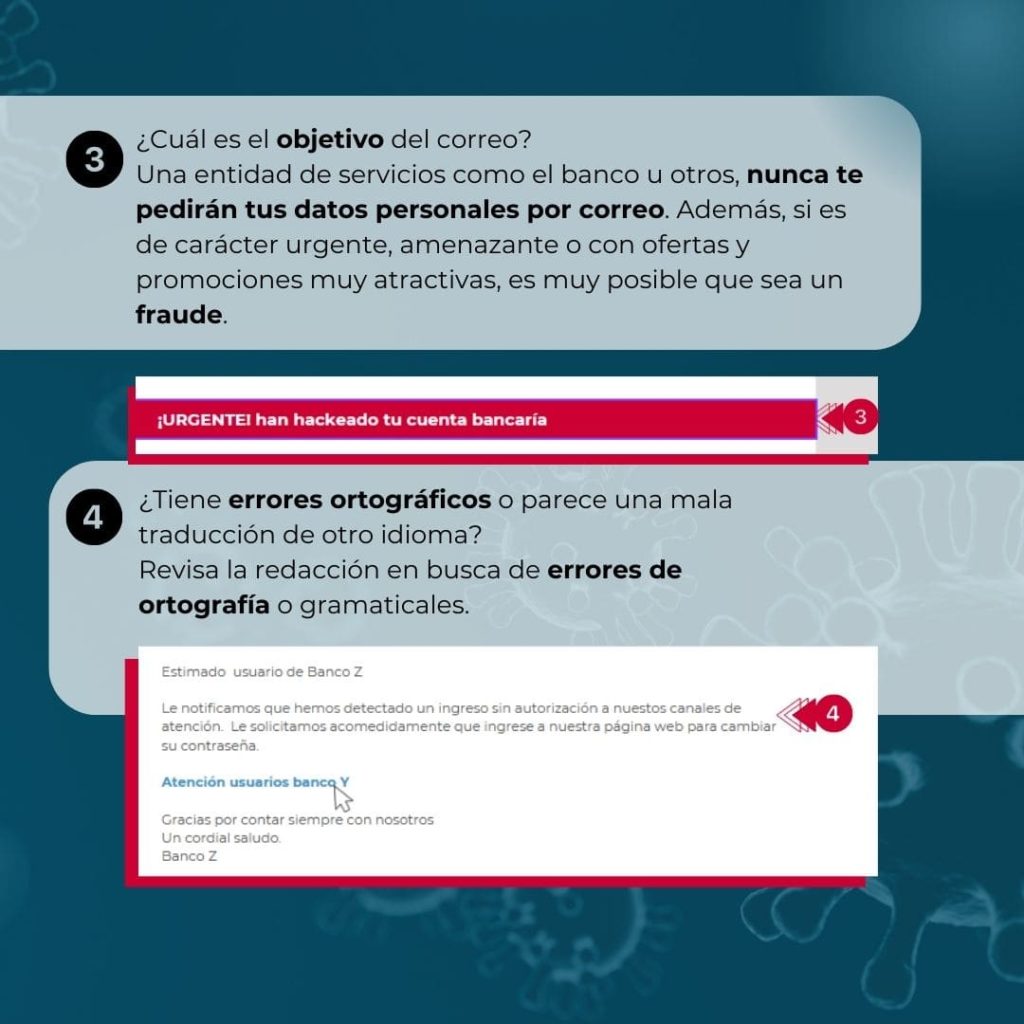

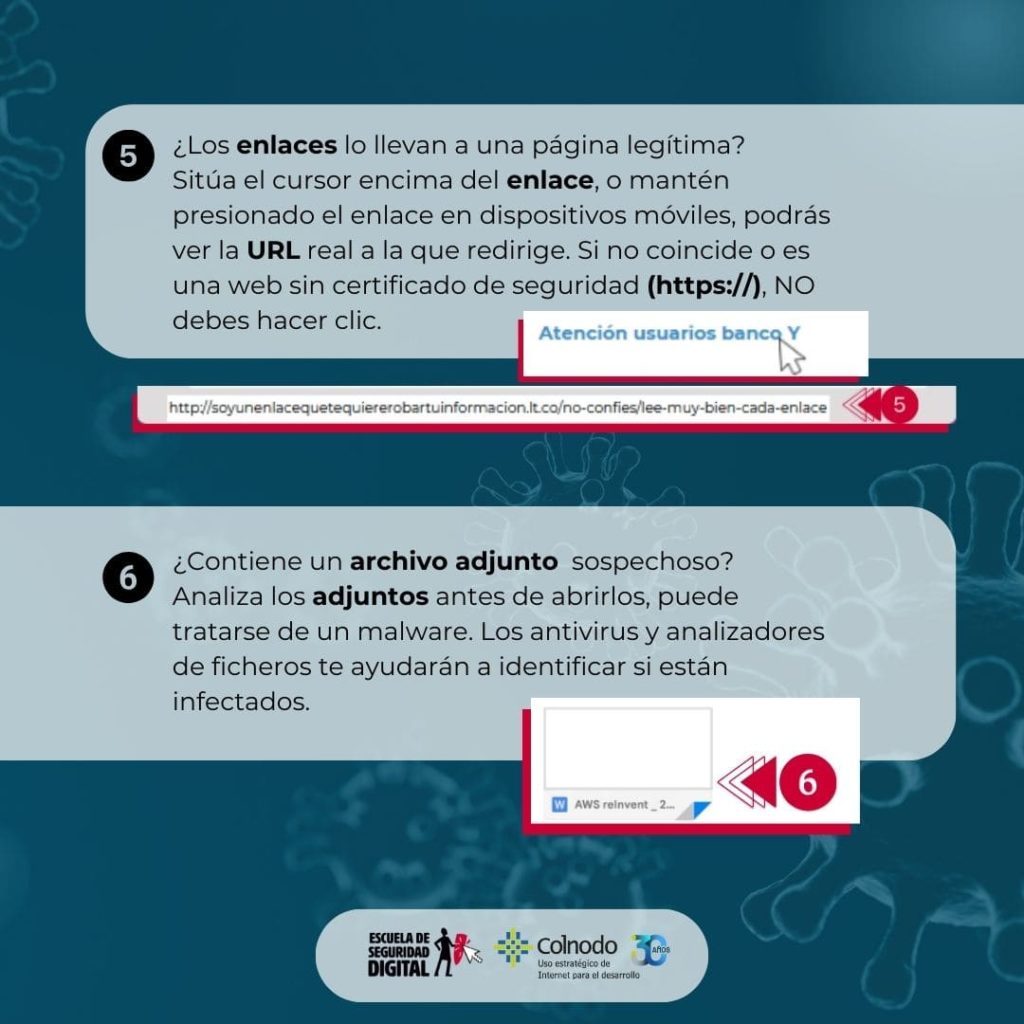

Desde la Escuela de Seguridad Digital de Colnodo, te queremos ayudar a reconocer estos correos electrónicos. Para comenzar, debemos entender que en su mayoría estos correos están relacionados con guías de entrega de mercancía, procesos jurídicos o alguna mora que conlleva una supuesta acción legal. Estos correos electrónicos buscan llamar la atención con estos mensajes “urgentes” tratando de crear expectativa o preocupación, según sea el contenido del mensaje.

¿Cómo podemos identificar un correo sospechoso?

Dentro de los correos electrónicos, se pueden encontrar archivos comprimidos que contienen el troyano llamado Remcos. Este malware se instalará en el dispositivo del usuario una vez que se descargue y ejecute. Algunas de las funciones de este virus informático consisten en obtener permisos de administrador en el dispositivo infectado, lo que le permite a los cibercriminales: Robar datos confidenciales, tomar capturas de pantalla, registrar las pulsaciones del teclado, realizar grabaciones de audio, manipular archivos y ejecutar comandos.

¿Cómo protegerse?

- Revisar cuidadosamente el correo electrónico, el nombre del remitente y el contenido del mensaje.

- No abrir ningún correo electrónico si hay motivos de duda.

- No descargar archivos adjuntos de correos electrónicos si no se está seguro de su origen.

- Mantener el sistema operativo, antivirus y las aplicaciones actualizadas.

- Utilizar una solución de seguridad confiable y mantenerla actualizada.

- Tener cuidado al hacer clic en enlaces o abrir archivos adjuntos de correos electrónicos, incluso si provienen de remitentes conocidos.

- Realizar copias de seguridad periódicas de la información importante.

Este ataque resalta la importancia de estar atentos a las amenazas cibernéticas y tomar medidas para protegernos. Consulta en https://escueladeseguridaddigital.co para más información.

¡Cuidado con la información que das en las tiendas en línea!

¿Has encontrado grandes promociones en aplicaciones de compras? o ¿te han ofrecido productos que te hacen alucinar? En la era digital, comprar productos en línea se ha convertido en una forma rápida y eficaz de encontrar lo que buscas.

Si bien estas aplicaciones ofrecen una gran cantidad de productos y servicios, su uso masivo y el poco desarrollo de políticas integrales para el resguardo de la privacidad y la información de sus usuarios han generado gran preocupación.

Preocupaciones por la seguridad de los datos en aplicaciones de compras

Diversos medios de comunicación y expertos en ciberseguridad han alertado sobre algunas aplicaciones populares de tiendas en línea, que han sido denunciadas por recopilar datos de sus usuarios sin su consentimiento. Estos datos incluyen información personal, como nombre, edad, ubicación y hábitos de compra. En algunos casos, incluso se han recopilado datos biométricos, como huellas dactilares o reconocimiento facial.

Esta información puede ser utilizada con diversos fines, como la venta de datos a terceros, la creación de perfiles detallados para publicidad dirigida, la práctica de vulneración de datos y espionaje, e incluso si damos acceso total a la aplicación, ésta podría instalar software malicioso.

A continuación, desde la Escuela de Seguridad Digital de Colnodo te presentamos algunas recomendaciones para protegerte al realizar compras en línea en estas aplicaciones:

- Evita el uso de nuevas aplicaciones o tiendas que ofrecen precios bajos a cambio de productos novedosos, estos podrían tener una doble intención.

- Estas aplicaciones puede ser un programa con Spyware o contener un Software malicioso, que espiará y robará los datos de tu dispositivo.

- Evita realizar pagos directos con tarjetas débito o crédito. Opta por medios de pago más seguros.

- Verifica los permisos de acceso otorgados a las aplicaciones o tiendas. Podrían acceder a tu cámara, micrófono, datos, etc.

- Examina las reseñas y comentarios de los productos ofrecidos. ¡No caigas en estafas!

- Mantente alerta ante algún comportamiento inusual de la batería o rendimiento del teléfono celular.

Además de estas recomendaciones para proteger tu privacidad, debes leer cuidadosamente las políticas de privacidad de las aplicaciones que utilizas y asegurarte de comprender qué datos se recopilan y cómo se utilizan. También puedes optar por no compartir ciertos datos con las aplicaciones o utilizar herramientas de privacidad como VPN o bloqueadores de anuncios.

Si ya usaste la aplicación de compras y deseas no hacerlo más, te dejamos algunas sugerencias que puedes seguir para proteger tu información:

- Elimina la tarjeta de crédito o débito que vinculaste como método de pago.

- Desvincula las cuentas enlazadas, por ejemplo, correos electrónicos o redes sociales.

- Elimina o cierra el perfil de tu cuenta, puedes hacerlo directamente en la configuración de la aplicación o puedes solicitarlo en la opción de servicio al cliente.

Ten en cuenta que algunas aplicaciones, incluso después de eliminar tu cuenta, pueden conservar algunos de tus datos durante cierto tiempo, según como lo hayan establecido en sus políticas de uso de la información o la normativa vigente según el país.

Recuerda que tu seguridad y privacidad son lo más importante. Podrás encontrar más recomendaciones en nuestra sección de novedades y así, minimizar los riesgos asociados a las compras en línea y disfrutar de una experiencia más segura y confiable.

fuentes:

https://latam.kaspersky.com/resource-center/threats/data-theft

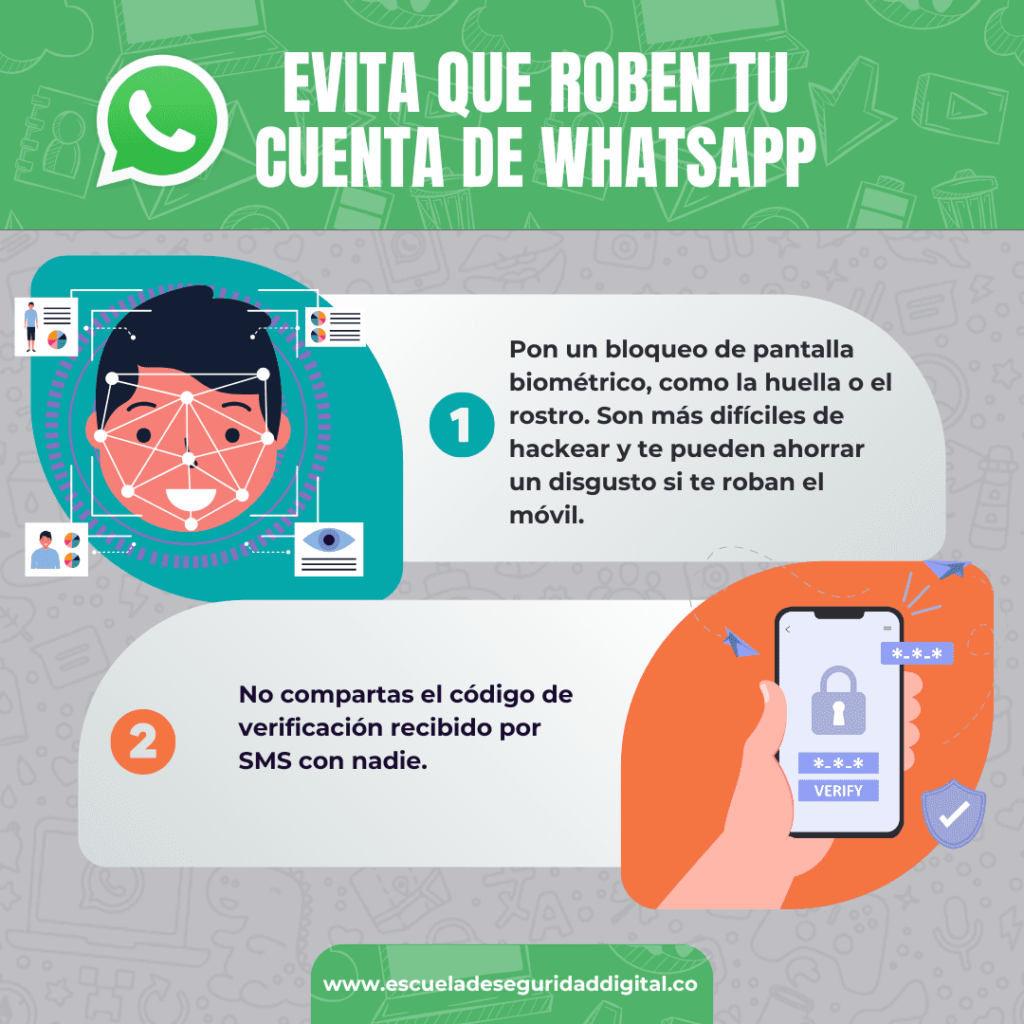

Ten cuidado al perder acceso a tu cuenta de WhatsApp

La aplicación de WhatsApp se ha convertido en una herramienta digital indispensable para nuestra vida cotidiana y nuestras labores. Según un informe realizado por la empresa Branch, en el 2023, Colombia reportó que WhatsApp es la aplicación más usada (92.2%). Un claro ejemplo de esto, es que en ella resguardamos información tanto personal como privada, y mantenemos una comunicación constante con nuestros círculos sociales.

Sin embargo, reconocer que a medida que estas herramientas evolucionan, los ciberdelincuentes también perfeccionan sus métodos y técnicas de estafa. Por ello, desde la Escuela de Seguridad Digital de Colnodo, nos proponemos explicarte cómo identificar posibles fraudes y, en caso de caer en uno, cómo recuperar tu cuenta de WhatsApp.

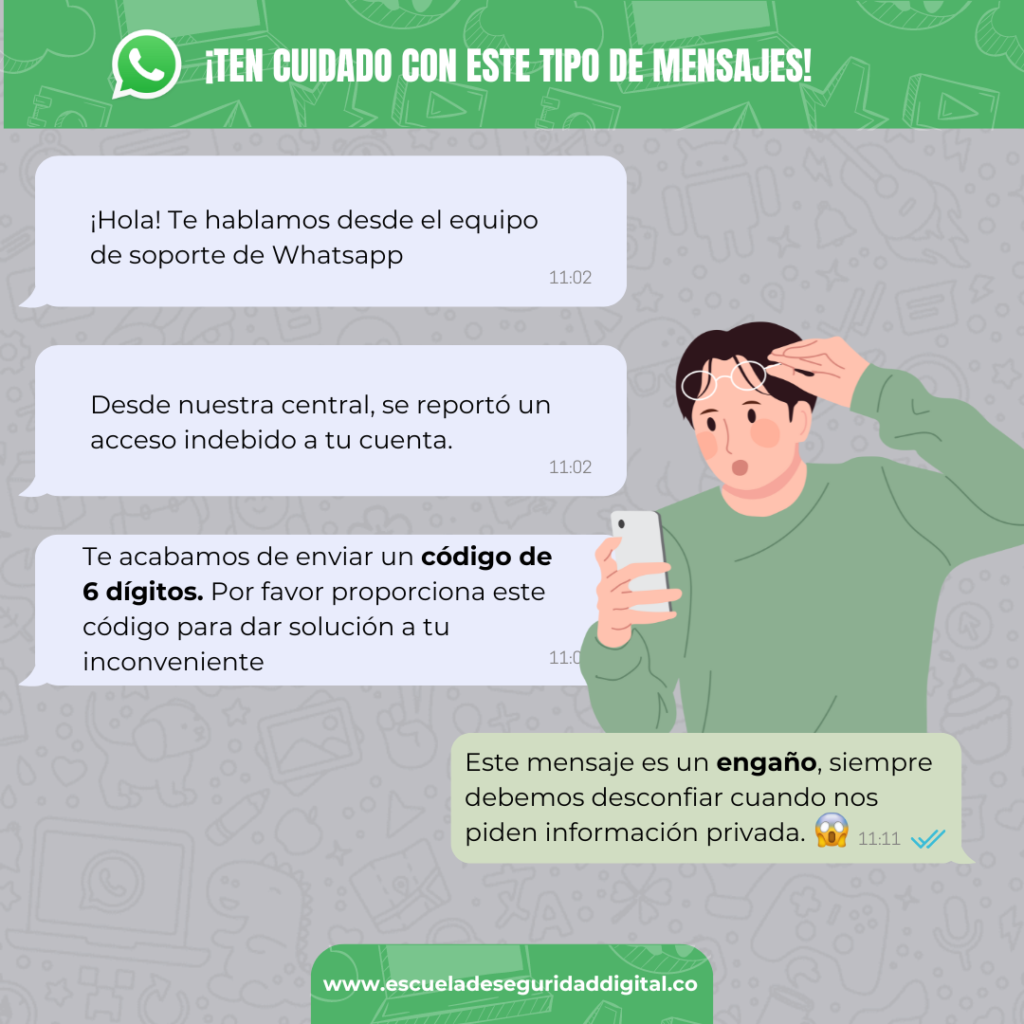

¿Cómo reconocer una estafa que quiera robar tu cuenta de WhatsApp?

Los ciberdelincuentes siempre están innovando con nuevas estrategias para acceder a tu información en línea. Una de estas tácticas es la suplantación de identidad, en la que se hacen pasar por otra persona con el fin de obtener datos personales, financieros o confidenciales. Estos individuos pueden pretender ser un miembro de la familia, una institución o incluso el equipo de soporte técnico de una aplicación.

Los ciberdelincuentes también pueden enviarte un mensaje de texto con enlaces que te dirigirán a sitios web fraudulentos o un mensaje directo a través de la aplicación para que accedas a estos sitios web. Evita suministrar cualquier tipo de información personal si tienes dudas sobre la procedencia de dicho enlace. Pero si quieres corroborar si este enlace es fraudulento o no, puedes escanearlo en la página de www.virustotal.com.

También, podemos encontrar otro método que utilizan los ciberdelincuentes y este es la clonación de una tarjeta SIM, también conocida como SIM Swapping o robo de identidad SIM. Este proceso consiste en que un delincuente obtiene una copia de tu tarjeta SIM y la utiliza para hacerse pasar por ti. Esto puede tener graves consecuencias, como el robo de cuentas, información personal e incluso la identidad.

Pasos para recuperar tu cuenta de WhatsApp:

Si pierdes el acceso a tu cuenta de WhatsApp, ya sea por una estafa o por acceder a enlaces de dudosa procedencia, lo primero que debes hacer es mantener la calma. Estos tipos de incidentes se pueden categorizar como ingeniería social, donde los ciberdelincuentes utilizan técnicas de engaño para obtener información personal o acceso a nuestras cuentas.

Para evitar perder el acceso a tu cuenta de WhatsApp, es importante que tomes las siguientes medidas:

Es de vital importancia que no compartas tu código de verificación con nadie. Este código que recibas por SMS o llamada telefónica, es confidencial y WhatsApp nunca te pedirá que lo compartas por otros medios que no sean los propios de la aplicación. Ten en cuenta que los ciberdelincuentes se podrán hacer pasar empleados de WhatsApp.

Nota: La verificación en dos pasos añade una capa adicional de seguridad a tu cuenta de WhatsApp. Para activarla, ve a Ajustes > Cuenta > Verificación en dos pasos.

Revisa con regularidad tus dispositivos vinculados. Para hacerlo, en WhatsApp, ve a Ajustes o Configuración > Dispositivos vinculados. Para eliminar un dispositivo vinculado, toca el dispositivo > Cerrar sesión.

Por último, es importante mantener actualizada tu aplicación de WhatsApp. Las actualizaciones suelen incluir mejoras de seguridad, por lo que es fundamental asegurarte de que tu aplicación siempre tenga la última versión.

Siguiendo estos consejos, ayudarás a proteger tu cuenta de WhatsApp y evitarás ser víctima de estafas. Recuerda que desde la Escuela de Seguridad Digital de Colnodo siempre te brindaremos las mejores herramientas para que resguardes tu información en línea.

Descarga nuestra infografía sobre cómo recuperar tu cuenta de Whatsapp en el siguiente enlace: https://escueladeseguridaddigital.co/wp-content/uploads/2023/08/Robo-de-tu-cuenta-de-Whatsapp.pdf

Fuente: https://branch.com.co/estadisticas-de-la-situacion-digital-de-colombia-en-el-2023-2024/